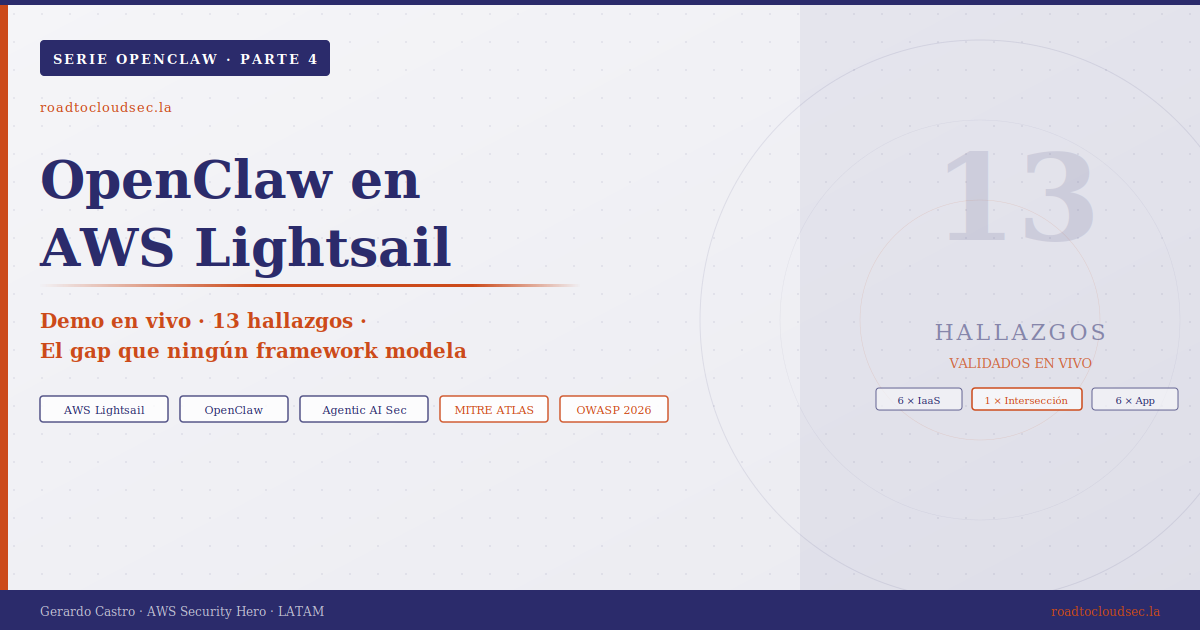

Validación en vivo de 13 hallazgos de seguridad en un agente de IA. Setup real con todos sus obstáculos, demo de prompt injection y memory poisoning, y el gap que MITRE ATLAS y OWASP no cubren todavía.

Herramientas que desarrollé, hallazgos de producción, lecciones aprendidas de organizaciones reales de AWS en Latinoamérica. Cada publicación se basa en un producto que he implementado.

Validación en vivo de 13 hallazgos de seguridad en un agente de IA. Setup real con todos sus obstáculos, demo de prompt injection y memory poisoning, y el gap que MITRE ATLAS y OWASP no cubren todavía.

Validación en vivo de 13 hallazgos de seguridad en un agente de IA. Setup real con todos sus obstáculos, demo de prompt injection y memory poisoning, y el gap que MITRE ATLAS y OWASP no cubren todavía.

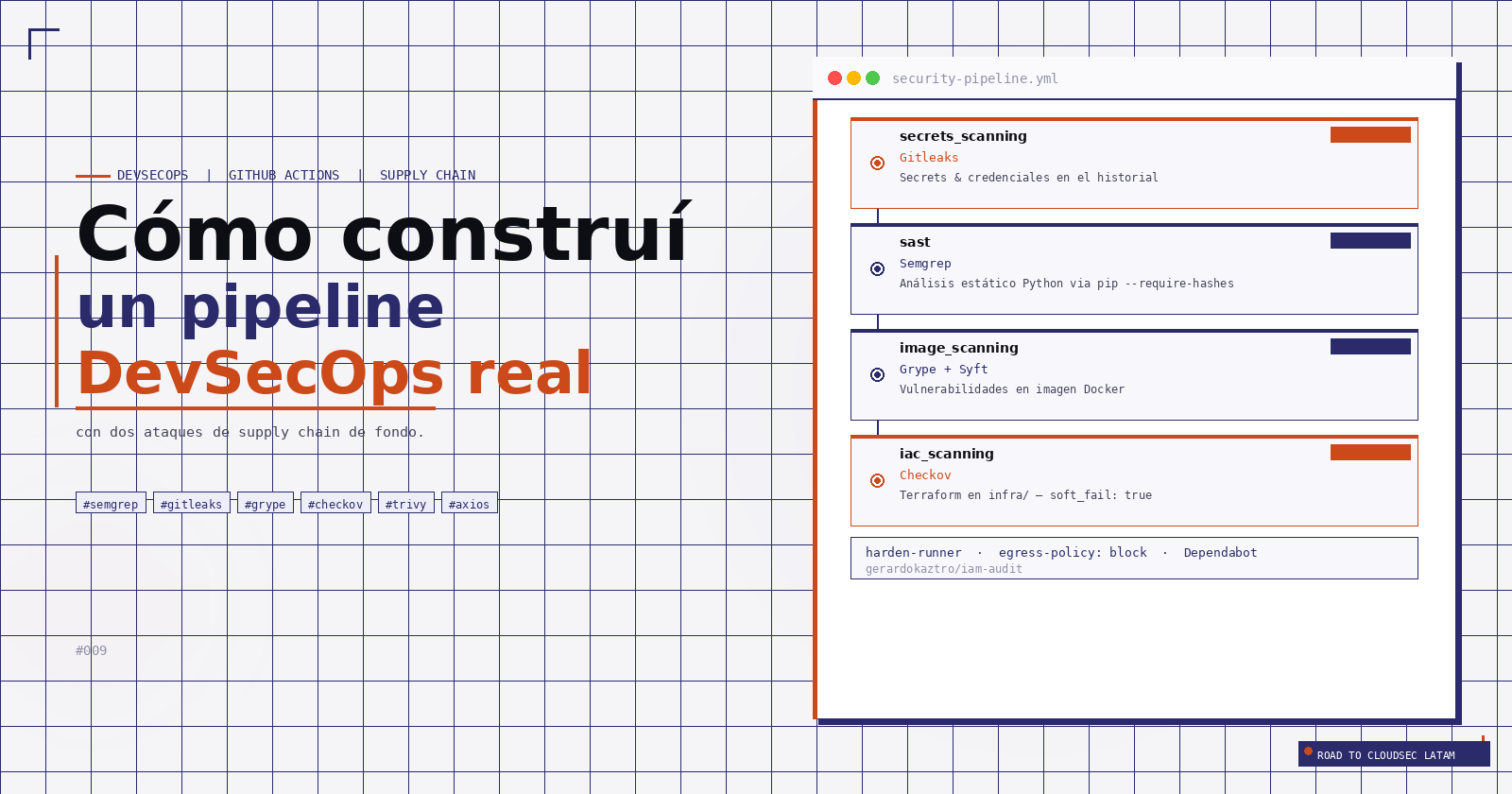

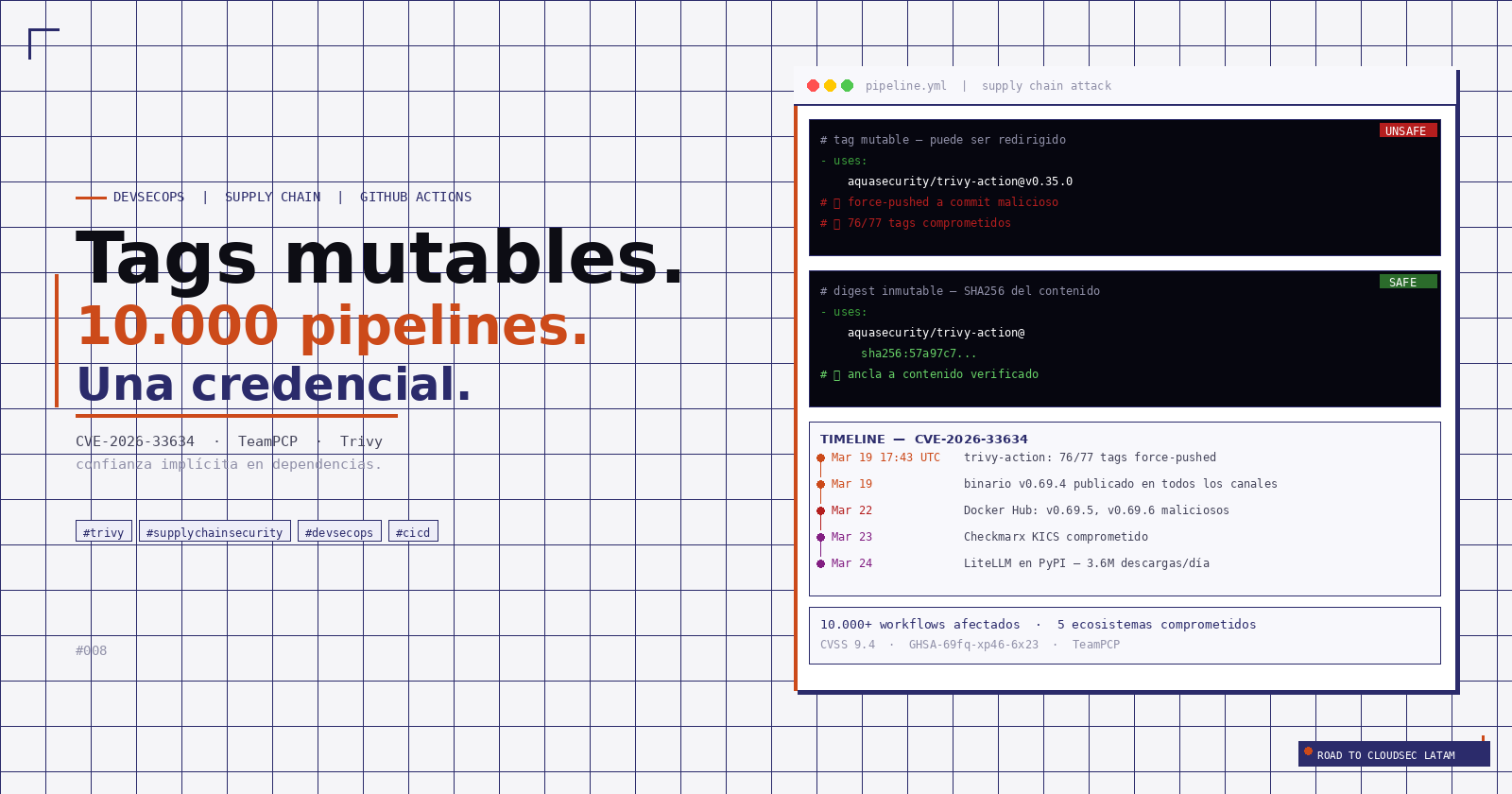

Construí un pipeline DevSecOps real sobre iam-audit mientras Trivy y axios eran comprometidos. Estas son las decisiones técnicas, los tradeoffs y las sorpresas que nadie cuenta en los tutoriales.

El 19 de marzo de 2026, TeamPCP comprometió Trivy — el escáner de vulnerabilidades más usado en el ecosistema cloud-native. Esto es lo que un practitioner que estaba construyendo su primer pipeline de seguridad reflexionó sobre confianza implícita, tags mutables y mínimo privilegio aplicado a dependencias.

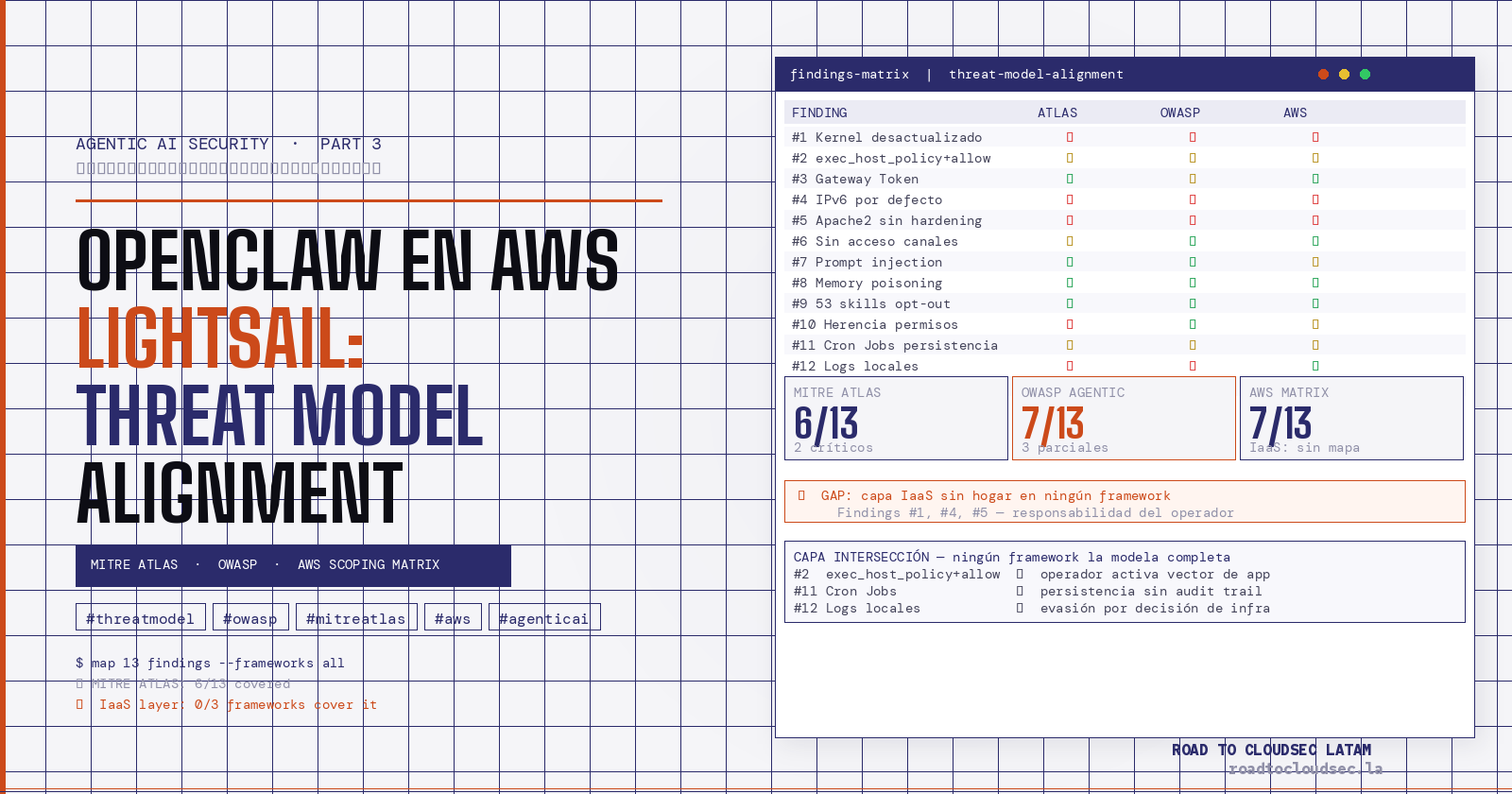

13 findings. Tres frameworks de seguridad. Uno diseñado por el equipo de OpenClaw, uno por OWASP, uno por AWS. Los tres hacen bien su trabajo. Y los tres dejan el mismo territorio sin cubrir.

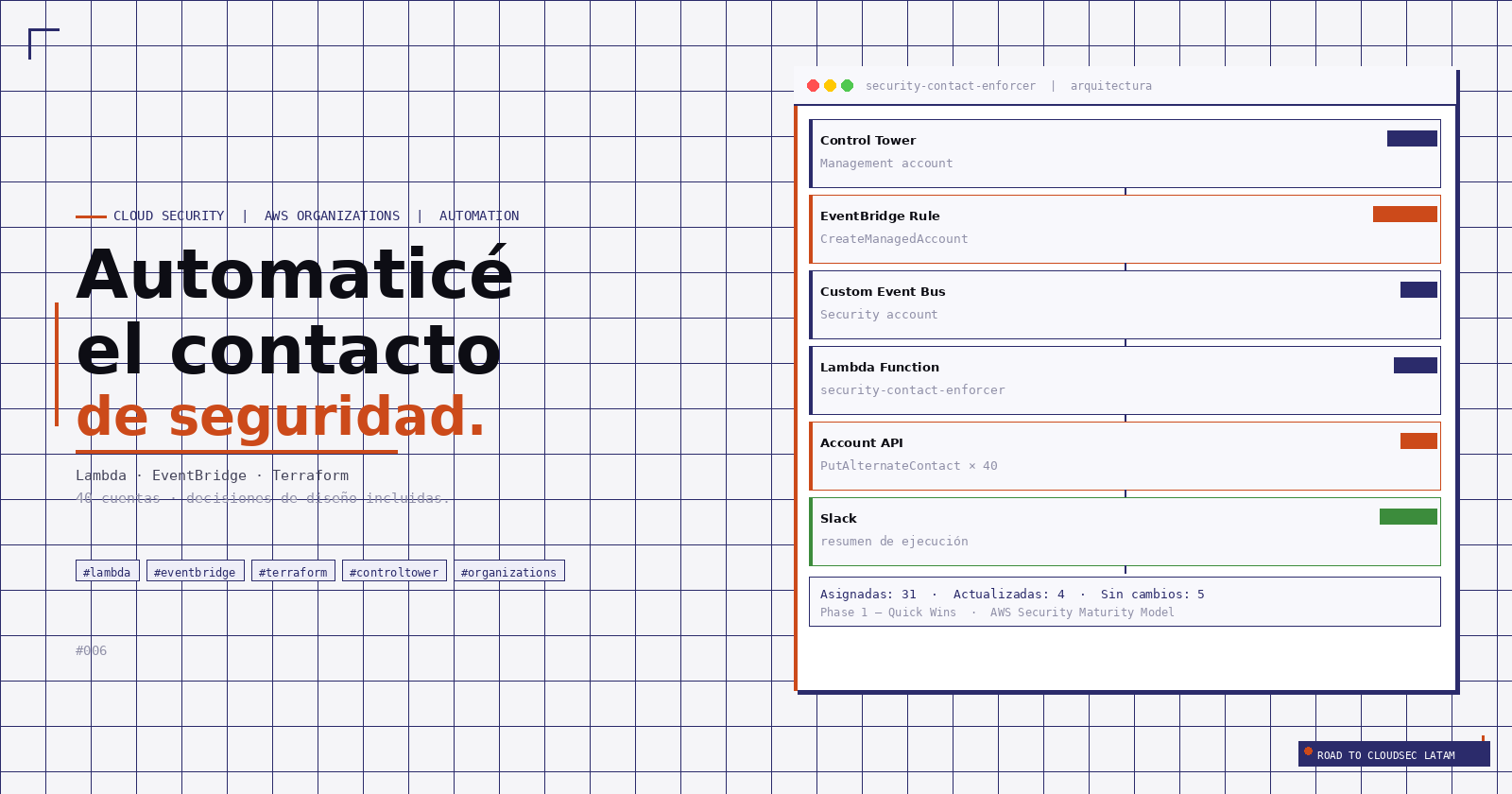

Cómo automaticé la asignación del contacto de seguridad en toda una AWS Organization con Lambda, EventBridge y Terraform — y las trampas de la API que solo aparecen en producción.

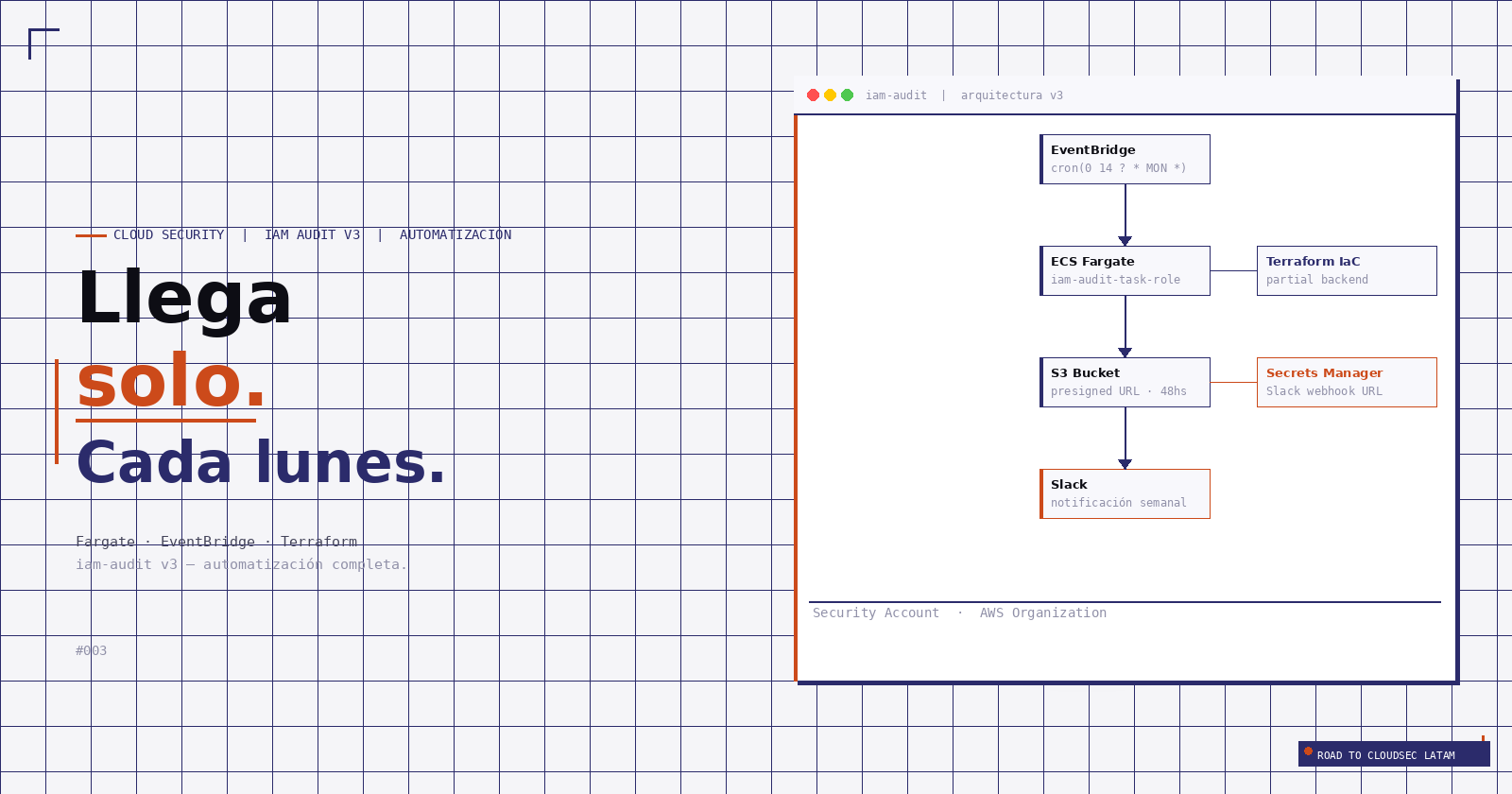

De correr el script a mano a recibirlo solo cada lunes a las 9am — cómo diseñé la automatización de iam-audit con ECS Fargate, EventBridge Scheduler y Terraform, sin gastar en infraestructura que no necesito.

Después del setup seguro, el trabajo real recién empieza. Estas superficies son las que más se ignoran — y las que más daño pueden hacer.

De CSVs crudos a un dashboard visual que cualquiera puede correr con un solo comando Docker — y cómo cada feature nació de una necesidad real.

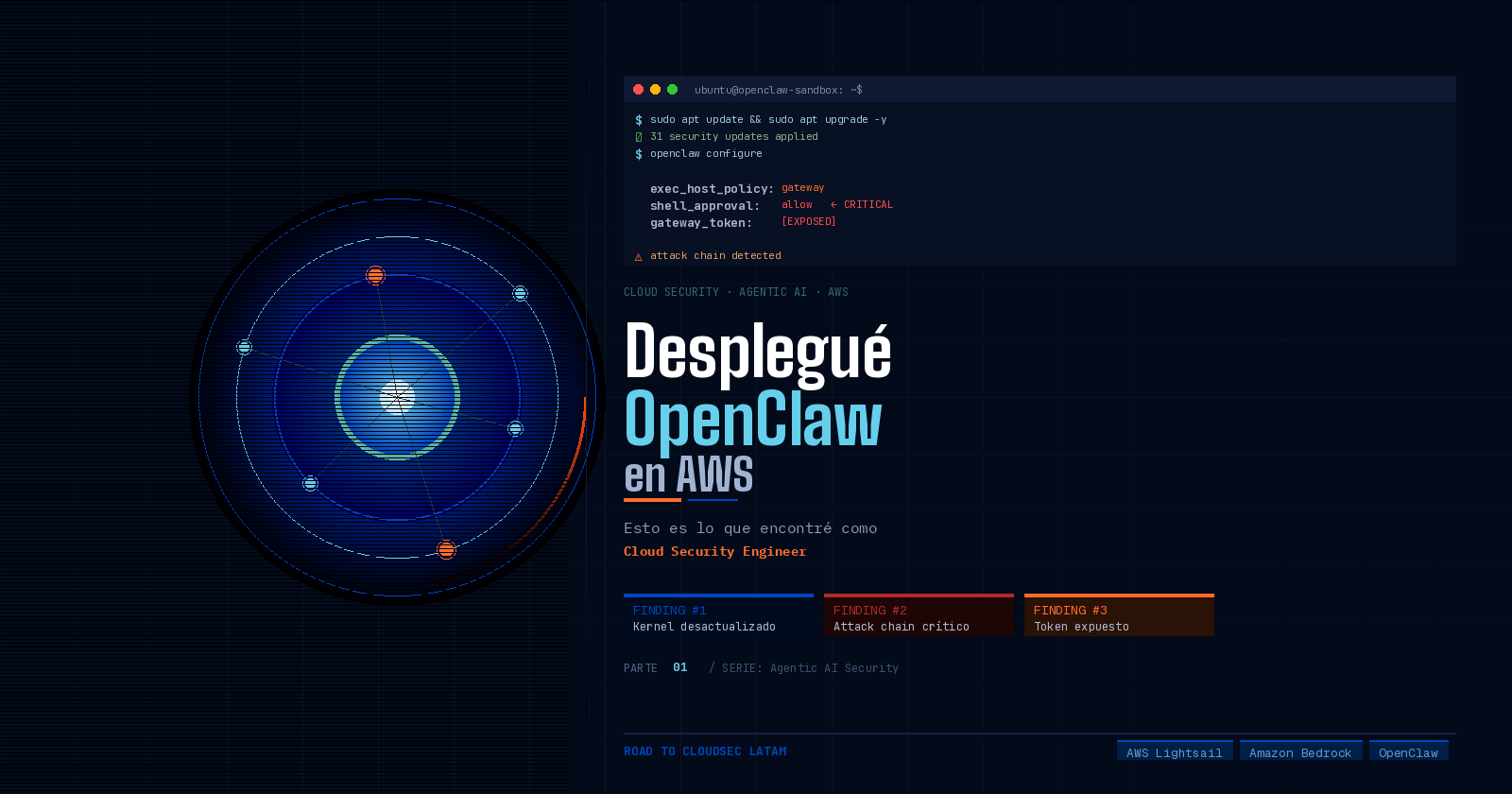

Setup seguro, hallazgos reales y superficie de ataque de un agente autónomo de IA en AWS Lightsail — con el sombrero de Cloud Security Engineer.

Cómo automaticé una auditoría de IAM en más de 20 cuentas AWS con Python y boto3 — y lo que encontré cuando nadie estaba mirando.